Portail d'information sur la biométrie

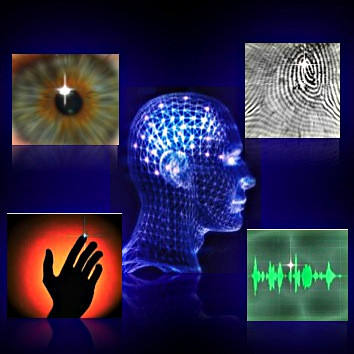

La biométrie est la mesure d'éléments biologiques, comportementaux ou physiologiques, uniques et propres à chaque individu.

Chaque année, plus de 210.000 personnes sont victimes d'une usurpation d'identité en France.

La biométrie s’invite progressivement dans notre vie quotidienne, elle fait partie des grands enjeux pour un monde plus sûr. Le marché des produits d’authentification et d'identification est en pleine croissance, dû à la nécessité croissante du besoin de sécurité de chacun, dans les domaines privé, professionnel ou public.

La biométrie est de plus en plus utilisée pour les titres d'identité, dans les aéroports, les établissements pénitentiaires, l'accès à des locaux sécurisés, le vote électronique, la sécurité des paiements bancaires ou des transactions via Internet.

La biométrie est une alternative aux mots de passe et autres identifiants pour supprimer le doute sur l'identité. Elle permet de vérifier que l’usager est bien la personne qu’il prétend être.

Une technologie établie, avec plusieurs technologies : empreintes digitales, visage 2D, Visage 3D, iris, rétine, voix, réseau veineux, forme de la main, comportemental (signature dynamique, frappe au clavier, navigation sur une tablette ou smartphone, façon de marcher).

Une technologie établie, avec plusieurs technologies : empreintes digitales, visage 2D, Visage 3D, iris, rétine, voix, réseau veineux, forme de la main, comportemental (signature dynamique, frappe au clavier, navigation sur une tablette ou smartphone, façon de marcher).

Pour un système d’authentification encore plus robuste, on peut associer simultanément plusieurs méthodes biométriques (multimodale).

L'amélioration de la sécurité qui résulte du recours à la biométrie ne doit pas pour autant porter atteinte aux libertés individuelles.

Les applications biométriques sont généralement associées à d’autres technologies de sécurité comme la carte à puce, le cryptage, l’anonymat des données stockées...

- Sécurité - Diminuer les tentatives de fraude. Supprimer le doute sur l'identité.

- Confiance - Augmente la confiance envers les systèmes, pour l’administrateur et pour l’utilisateur.

- Facilité - Satisfaction des utilisateurs grâce à la simplicité, d’utilisation et à l’élimination des contraintes.

- Économie - Réduction des coûts d’exploitation grâce à l’automatisation du processus d’identification.

Les prochains évènements

Les prochains évènements Les prochains évènements

Les prochains évènements